Übersicht: So abhörsicher sind deutsche Mobilfunknetze

Wie sicher sind eigentlich deutsche Mobilfunknetze?

Wie sicher sind eigentlich deutsche Mobilfunknetze?

Bild: teltarif.de

Eine UMTS-Sicherheitslücke schreckte im Dezember 2014 die Netzbetreiber auf - inzwischen ist diese geschlossen. Knackpunkt war dabei, dass gewiefte Angreifer über das SS7-Netzwerk die Verschlüsselung von Gesprächen und SMS aushebeln konnten.

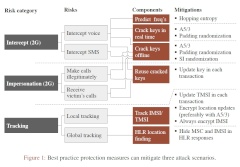

Doch es gibt eine Reihe anderer Wege, wie Angreifer an Kommunikationsinhalte kommen können. Diese seien zum einen die Gefahr des Abhörens oder Abfangens von Gesprächen und SMS, die Fälschung der Identität in einem Mobilfunknetz sowie das Tracking eines Nutzers. Gegen viele dieser Angriffsszenarien gibt es Gegenmittel, aber nicht jeder Netzbetreiber implementiert sie.

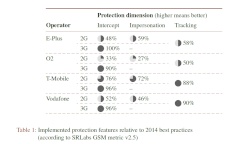

Eine Übersicht des deutschen Sicherheitsexperten Karsten Nohl und seiner Firma SRLabs zeigt, wie gut Nutzer in deutschen Netzen gegen die drei Hauptrisiken abgesichert sind. Auf der Webseite GSMMap zeigt er außerdem, wie es in anderen Ländern um die Sicherheit der Nutzer bestellt ist. Der vollständige Bericht vom Dezember 2014 ist online einzusehen und ist eine Zusammenfassung von Messergebnissen, die zwischen Januar 2011 und Dezember 2014 ermittelt wurden.

Beste Abwehr: Verschlüsselungsverfahren A5/3 einsetzen

Wie sicher sind eigentlich deutsche Mobilfunknetze?

Wie sicher sind eigentlich deutsche Mobilfunknetze?

Bild: teltarif.de

Gegen diese Angriffe helfen unterschiedliche Maßnahmen. Besonders wichtig ist dabei, dass das Verschlüsselungsverfahren A5/3 auch im GSM-Netz zum Einsatz kommt - in 3G-Netzen (UMTS) ist es ohnehin Standard. Das ältere Verfahren A5/1 sei aufgrund einiger Schwächen heutzutage leicht zu knacken. Von den deutschen Netzen setzt den Daten von GSMMap zufolge nur o2 flächendeckend noch den veralteten Krypto-Standard A5/1 ein. Die anderen drei Netze verwenden zumindest teilweise auch A5/3 über GSM.

Im 2G-Netz müssen weitere Maßnahmen umgesetzt sein, damit die Inhalte der Kommunikation sicher sind. Ein Angriffspunkt ist beispielsweise die Aufzeichnung des verschlüsselten Datenstroms. Dies kann der Netzbetreiber durch häufige und vor allem zufällige Kanalwechsel erschweren. Diese Maßnahme setzen deutsche Netzbetreiber weitgehend um. Hat der Angreifer diese Hürde überwunden, so gibt es einige Schwachstellen in der Verschlüsselung nach der A5/1-Methode. Weil einige Nachrichten der Protokolle im 2G-Netz bekannt sind, lassen sich aus den Daten recht leicht die eingesetzten Schlüssel errechnen. Um dies zu verhindern, könnte der Netzbetreiber beispielsweise in der GSM-Nachricht "Cipher Mode Complete" die IMEI des Geräts verlangen. Dies setzen aber nur Vodafone und die Telekom um. o2 und E-Plus sind außerdem für Angriffe anfällig, die vorhersagbare Nullinformationen im GSM-Datenstrom ausnutzen. Vodafone und die Telekom setzen an den betreffenden Stellen zufällige Daten ein.

Das sind die wichtigsten Angriffsszenarien und ihre Gegenmittel. (Details im Großbild)

Das sind die wichtigsten Angriffsszenarien und ihre Gegenmittel. (Details im Großbild)

Screenshot: teltarif.de

Schafft ein Angreifer es, den GSM-Datenstrom aufzuzeichnen kann er unter Umständen temporär verwendete Schlüssel auslesen. Mit diesem könnte er theoretisch ein neues Gespräch beginnen - es sei denn der Netzbetreiber verlangt für jede Transaktion einen neuen Schlüssel. Das ist den Daten von GSMMaps zufolge aber nur bei E-Plus der Fall. Die anderen Netze setzen diese Maßnahme nicht oder nicht vollständig um.

UMTS-Netz generell sicherer

Für Telefonate und SMS im 3G-Netz gilt: Hier findet standardmäßig ein Integritätscheck statt, sodass keine einfache Möglichkeit besteht, einen Nutzer nachzuahmen und in seinem Namen Telefonate zu führen oder SMS zu versenden. Auch das Abhören ist wegen der Verschlüsselungsmethode A5/3 kaum möglich. Gegen Man-in-the-Middle-Angriffe mittels einer manipulierten Basisstation könne netzseitig aber nur wenig unternommen werden. Prinzipiell ist 3G aber sicherer als GSM, sodass manche Experten empfehlen, 2G im Smartphone komplett abzuschalten.

Nutzer im Mobilfunknetz lokalisieren

Diese konkreten Maßnahmen setzen die Netzbetreiber ein, um ihre Kunden zu schützen. (Details im Großbild)

Diese konkreten Maßnahmen setzen die Netzbetreiber ein, um ihre Kunden zu schützen. (Details im Großbild)

Screenshot: teltarif.de

Mehrere Verfahren erlauben es, den Nutzer im Netz zu lokalisieren. Die Telekom und Vodafone schützen relevante Informationen, indem sie zum Beispiel aus SMS-Protokoll-Daten die MSC-Adresse entfernen, die Rückschlüsse auf den Standort des Nutzers geben kann. o2 und E-Plus verzichten auf diesen Schutz. Alle Netzbetreiber schützen die IMSI des Teilnehmers - die weltweit eindeutige Kennung eines Mobilfunkkunden.

Im aktiven Betrieb kommt statt der IMSI die temporär zugewiesene TMSI zum Einsatz. Das Netz kann dem Teilnehmer diese immer wieder neu zuweisen, damit das Tracking erschwert wird. Dies erfolgt nur bei E-Plus häufig, die anderen Netze nutzen recht lange gültige TMSI.

Qualität der erhobenen Daten

Die Sicherheits-Bewertung der deutschen Netze.

Die Sicherheits-Bewertung der deutschen Netze.

Screenshot: teltarif.de

GSMMap weist darauf hin, dass die Daten keine Analyse der konkret vorhandenen Sicherheitsmaßnahmen sind. Stattdessen erfassen Freiwillige den Datenverkehr ihres Smartphones mit einer speziell präparierten App und senden die Ergebnisse an den Betreiber der Webseite. Die Analyse berücksichtigt Daten, die zwischen Januar 2011 und Dezember 2014 eingeliefert wurden. Insofern können auch veraltete Messergebnisse in die Bewertung eingeflossen sein.

Im Ländervergleich: Deutschland schneidet ganz gut ab

Insgesamt sei die Sicherheit in deutschen Netzen vergleichsweise hoch - geschlagen wird Deutschland in der Gesamtschau nur von Netzen in den Niederlanden und Norwegen. Ein Blick in die Berichte aus diesen Ländern zeigt aber auch: Selbst hier klaffen große Lücken bei den ergriffenen Maßnahmen.

In einigen Ländern, in denen es um die Sicherheit der Nutzer richtig schlecht bestellt ist, fehlen allerdings Daten, um weitreichendere Aussagen zu treffen. Großbritannien gehört zu dieser Gruppe. Besonders schlecht soll es in China aussehen, aber auch dort fehlen Daten, um eine genauere Einschätzung zu geben.